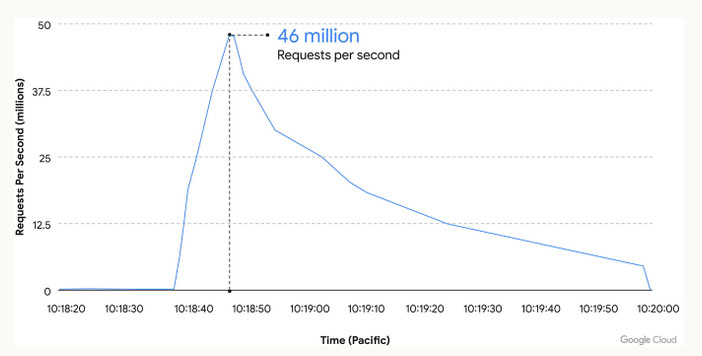

Cuộc tấn công từ chối dịch vụ (DDoS) kéo dài 69 phút, với đỉnh điểm 46 triệu yêu cầu mỗi giây, đã bị chặn bởi hệ thống của Google.

Sự việc xảy ra hôm 1/6 và được Google mô tả trên blog tuần này. Khi đó, một khách hàng của Google Cloud trở thành mục tiêu tấn công DDos với số lượng yêu cầu dịch vụ trên mỗi giây (rps) cao nhất từng được ghi nhận. Với 46 triệu rps, chiến dịch có quy mô lớn hơn 76% so với kỷ lục trước đó được Cloudflare ghi nhận là 26 triệu rps.

“Điều này giống như hệ thống cứ 10 giây phải nhận lượng yêu cầu tương đương Wikipedia – một trong 10 website được truy cập nhiều nhất thế giới – nhận trong một ngày vậy”, đại diện Google so sánh.

DDos là dạng tấn công từ chối dịch vụ bằng cách gửi một lượng yêu cầu lớn đến hệ thống mục tiêu, làm hệ thống trở nên quá tải và có thể bị tê liệt. Vụ tấn công bắt đầu sáng 1/6, khởi điểm với 10.000 rps nhắm vào bộ cân bằng tải HTTP/S. Tám phút sau, con số này tăng lên 100.000 yêu cầu.

Hệ thống bảo vệ bắt đầu được kích hoạt. Tuy nhiên chỉ hai phút sau đó, quy mô tấn công cũng tiếp tục gia tăng lên mức đỉnh 46 triệu rps.

Theo Google, khi lượng yêu cầu vọt lên 100 nghìn rps, công cụ Cloud Armor Adaptive Protection của họ đã phát hiện và tạo cảnh báo đến khách hàng, đồng thời phân loại các truy cập có dấu hiệu bất thường. Một bộ quy tắc cũng được tạo ra để ngăn chặn các yêu cầu dạng này, giúp cho hệ thống của mục tiêu vẫn có thể hoạt động.

Sự cố kết thúc sau 69 phút. “Có lẽ kẻ tấn công xác định vụ DDoS không mang lại tác động như mong muốn, trong khi phải bỏ ra chi phí đáng kể, nên đã dừng lại”, chuyên gia bảo mật của Google nhận định.

Emil Kiner, Giám đốc sản phẩm Cloud Armor, cho biết vụ DDoS có sự tham gia của 5.256 IP từ 132 quốc gia. Cách thức thực hiện và phân bổ địa lý trong các địa chỉ IP cho thấy chúng có thể là kiểu tấn công của mạng máy tính ma Meris, vốn lợi dụng các proxy không an toàn để che giấu nguồn gốc thực sự.

Ngoài ra, chúng tận dụng đặc thù của HTTPS là các truy cập cần được mã hóa, nhằm làm hao phí tài nguyên của máy tính và khiến các nhà cung cấp phải đưa ra lựa chọn tắt mã hóa.

Theo Google, khách hàng của họ đã được bảo vệ nhờ việc kích hoạt Cloud Armor trước đó. Khi lượng yêu cầu đến máy chủ tăng cao bất thường, họ cũng chọn “điều tiết” thay vì “từ chối”, tức những người dùng bình thường vẫn có thể làm việc với hệ thống. Các truy cập bất thường sẽ bị chặn ở “rìa mạng” Google nên không ảnh hưởng đến dịch vụ.

Theo các nhà phân tích, thời gian qua, tấn công từ chối dịch vụ đang có dấu hiệu gia tăng theo cấp số nhân cả về tần suất và quy mô. Chỉ trong tháng 6, hai vụ DDoS với lượng yêu cầu cao kỷ lục đã được ghi nhận, với lần lượt 26 triệu rps và 46 triệu rps. Báo cáo của Radware mới đây cho thấy, nửa đầu năm nay, các mối đe dọa dạng này tăng hơn 203% so với cùng kỳ năm ngoái. Trong khi theo Kaspersky, các cuộc DDoS trong quý I/2022 tăng 46% so với quý trước đó và đạt mức cao nhất mọi thời đại.

Lưu Quý

(nguồn VnExpress)

Tổ Chức Giáo Dục FPT – fpt.edu.vn

Hệ Thống Đào Tạo An Ninh Mạng Quốc Tế FPT Jetking – jetking.fpt.edu.vn

Hệ Thống Đào Tạo Quản Trị Hệ Thống Và An Ninh Mạng Quốc Tế FPT Jetking là đơn vị liên kết giữa Trường Đại học FPT và Học viện Jetking của Ấn Độ. Jetking là Học viện chuyên đào tạo Phần cứng máy tính và Mạng số 1 của Ấn Độ đã có 74 năm kinh nghiệm đào tạo trong lĩnh vực CNTT.

FPT Jetking là nơi đào tạo ngành Quản trị hệ thống và An ninh mạng duy nhất trong tổ chức giáo dục FPT với hơn 10 năm kinh nghiệm tại Việt Nam.