Năm 2025 đã đánh dấu một bước ngoặt đầy thử thách đối với không gian mạng tại Việt Nam. Sự phát triển bùng nổ của công nghệ số mang lại vô vàn cơ hội, nhưng đồng thời cũng kéo theo bề mặt tấn công ngày càng mở rộng và phức tạp. Dựa trên báo cáo chuyên sâu từ Viettel Threat Intelligence, bức tranh toàn cảnh về an ninh mạng năm qua không chỉ ghi nhận sự gia tăng đột biến về số lượng các vụ rò rỉ dữ liệu hay lừa đảo tài chính, mà còn chứng kiến sự chuyển mình nguy hiểm trong phương thức hoạt động của tội phạm mạng khi chúng tích cực ứng dụng AI và tự động hóa.

Bài viết dưới đây sẽ đi sâu phân tích những con số tăng trưởng đáng báo động trong năm 2025, mổ xẻ nguyên nhân cốt lõi và đưa ra các dự báo, giải pháp cấp thiết nhằm giúp các tổ chức, doanh nghiệp xây dựng “tấm khiên” phòng thủ vững chắc cho tương lai.

Những con số tăng trưởng đáng báo động

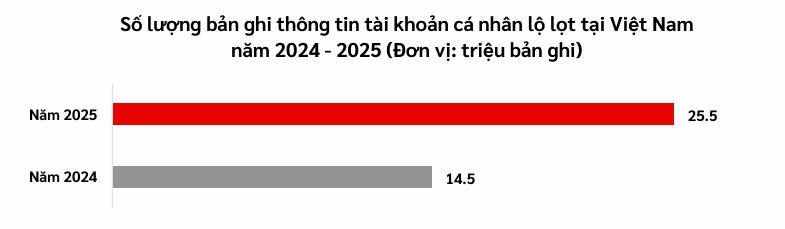

- Bùng nổ rò rỉ dữ liệu: Tại Việt Nam đã ghi nhận 25.5 triệu bản ghi thông tin tài khoản cá nhân bị lộ lọt, tăng 76% so với năm 2024. Đồng thời, lượng dữ liệu nhạy cảm của tổ chức, doanh nghiệp bị rao bán tiếp tục tăng mạnh với 627 vụ được ghi nhận, làm rò rỉ hơn 4 tỷ bản ghi và 1.27 TB dữ liệu.

- Tấn công DDoS tăng phi mã: Hệ thống ghi nhận hơn 2.4 triệu cuộc tấn công từ chối dịch vụ phân tán (DDoS), tăng gấp 1.6 lần so với năm 2024. Đáng lo ngại hơn, các đợt tấn công có băng thông lớn đã chạm đỉnh điểm lên tới hơn 4.2Tbps.

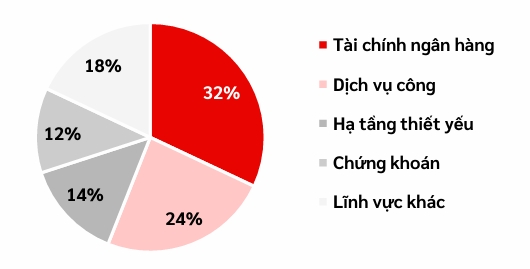

- Lừa đảo và giả mạo (Phishing) lan rộng: Đã phát hiện hơn 11.8 nghìn tên miền lừa đảo (tăng gấp 1.8 lần) và hơn 3.7 nghìn trang web giả mạo thương hiệu (tăng gấp 2.2 lần so với năm 2024). Ngành Tài chính – Ngân hàng là nạn nhân bị nhắm tới nhiều nhất, chiếm tới 32% tổng số cuộc tấn công.

- Mã độc tống tiền (Ransomware): Đã có ít nhất 17 vụ tấn công ransomware lớn được ghi nhận. Tổng lượng dữ liệu bị đánh cắp và rò rỉ công khai từ các chiến dịch này ước tính lên đến hơn 5.3 TB.

Nguyên nhân sâu xa của sự gia tăng

- Sự tiếp tay của AI và mô hình “As-a-Service”: Các chiến dịch mã độc đã trở nên tinh vi và tự động hóa cao hơn nhờ ứng dụng AI từ việc tạo nội dung lừa đảo đến tối ưu hóa phương thức tấn công. Kèm theo đó, các mô hình thương mại hóa như Stealer-as-a-Service hay dịch vụ Phishing-as-a-service đã giảm bớt rào cản kỹ thuật, cho phép mở rộng quy mô tấn công với chi phí thấp.

- Lỗ hổng từ con người và quy trình nội bộ: Rất nhiều thông tin nhạy cảm (như khóa API, mã nguồn) bị rò rỉ do vô tình tải lên các nền tảng công khai (GitHub, Postman). Điển hình là ngành Tài chính – Ngân hàng ghi nhận 72 vụ và Công nghệ – Viễn thông ghi nhận 70 vụ. Thêm vào đó, tin tặc đang dùng công nghệ Deepfake/Deepvoice giả danh nhân viên hỗ trợ IT hoặc quản lý để lừa nạn nhân cung cấp mã OTP, vượt qua lớp bảo mật đa yếu tố (MFA).

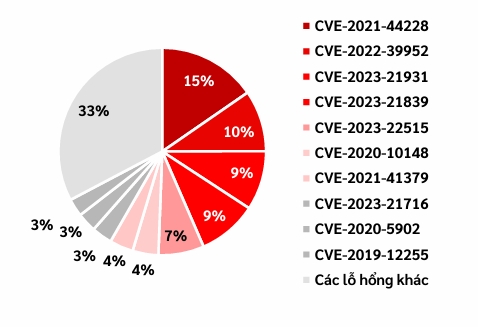

- Bỏ ngỏ các hệ thống cũ: Kẻ tấn công đang khai thác triệt để lỗ hổng trên các sản phẩm đã hết vòng đời hỗ trợ (End-of-Life – EOL), biến những hệ thống không còn nhận được bản vá này thành “cửa hậu” lý tưởng để xâm nhập và cài đặt mã độc.

- Chiến thuật tấn công mới mẻ: Sự bùng nổ của tấn công DDoS đến từ việc tin tặc kết hợp các kỹ thuật phức tạp như Carpet Bomb (đánh đồng loạt vào toàn bộ dải IP lớn), Hit-and-Run (tấn công ngắt quãng, nhỏ lẻ), và DNS Water Torture (tạo truy vấn tên miền phụ vô nghĩa gây quá tải máy chủ).

Dự báo xu hướng An ninh mạng năm 2026

Bước sang năm 2026, các mối đe dọa an toàn thông tin được dự báo sẽ tiếp tục gia tăng mạnh mẽ với các xu hướng chính sau:

- Tăng cường lỗ hổng bảo mật và tấn công tinh vi: Chuyển đổi số và phát triển công nghệ sẽ làm xuất hiện nhiều lỗ hổng hơn. Các chương trình bug bounty sẽ đẩy mạnh phát hiện và công bố lỗ hổng, gây áp lực lớn lên các nhà cung cấp phần mềm trong việc phát hành bản vá kịp thời.Các lỗ hổng mức cao và nghiêm trọng dễ khai thác sẽ là mục tiêu ưu tiên để xâm nhập sâu, kiểm soát hệ thống và cài mã độc tống tiền (ransomware).

- Chiến dịch APT và mã độc tự động hóa nhờ AI: Mã độc sẽ tinh vi và tự động hóa mạnh mẽ nhờ AI trong việc tạo ra, phát tán và né tránh phòng thủ. Các nhóm APT sẽ nâng cấp chiến lược, sử dụng AI để tối ưu hóa kỹ thuật và chuyển hướng mục tiêu sang hệ thống cloud, hạ tầng AI và chuỗi cung ứng phần mềm. Ransomware sẽ mở rộng thành các cuộc tấn công tống tiền nhiều lớp.

- Sự nguy hiểm của Deepfake: Công nghệ Deepfake tiếp tục là mối đe dọa lớn, có khả năng vượt qua các lớp kiểm tra thực thể sống (Liveness Detection) trong hệ thống xác thực sinh trắc học eKYC. Tội phạm cũng có thể lợi dụng sự hoang mang của công chúng, mạo danh cơ quan chức năng phát đi cảnh báo giả về việc “tài khoản bị Deepfake tấn công” để lừa nạn nhân chuyển tài sản.

- Mục tiêu tập trung vào các lĩnh vực trọng yếu:

- Chứng khoán, Tài chính – Ngân hàng: Hệ thống thanh toán, dịch vụ trực tuyến và ví điện tử vẫn là mục tiêu chính do tính nhạy cảm của dữ liệu.

- Dịch vụ công: Các hệ thống quản lý dữ liệu quốc gia và dịch vụ công điện tử là đích ngắm hấp dẫn.

- Công nghiệp và sản xuất: Mạng công nghiệp (OT/ICS) và chuỗi cung ứng đối mặt nguy cơ gián đoạn hoạt động nghiêm trọng.

Đề xuất giải pháp cấp thiết cho doanh nghiệp

Để đảm bảo các hoạt động sản xuất kinh doanh được diễn ra liên tục và giảm thiểu rủi ro, các tổ chức cần triển khai đồng bộ các chiến lược sau:

- Giám sát và phản ứng chủ động: Triển khai các hoạt động giám sát an toàn thông tin liên tục 24/7 và áp dụng các giải pháp Threat Intelligence nhằm nhận biết và phản ứng sớm với các chiến dịch tấn công, lừa đảo hoặc mã hóa dữ liệu.

- Quản trị vòng đời hệ thống nghiêm ngặt: Cần rà soát, nâng cấp phần mềm thường xuyên để vá lỗi kịp thời và ưu tiên loại bỏ các hệ thống đã hết vòng đời (EOL). Thực hiện sao lưu định kỳ cho mã nguồn, hệ thống khách hàng và dữ liệu cốt lõi.

- Đầu tư công nghệ bảo mật tiên tiến: Đầu tư các giải pháp bảo mật như quản lý bề mặt tấn công bên ngoài (External Attack Surface Management), Zero Trust Access và quản trị đặc quyền (PAM/PIM). Ngoài ra, cần triển khai hệ thống chống DDoS chuyên dụng để giám sát và xử lý tấn công theo thời gian thực.

- Nâng cao “tường lửa con người”: Thường xuyên tổ chức đào tạo, kiểm tra nhận thức cho nhân viên về các thủ đoạn tấn công mới (như Deepfake, giả danh IT). Thiết lập chính sách kiểm soát truy cập tuân thủ nguyên tắc quyền tối thiểu.

- Kiểm soát chuỗi cung ứng: Đảm bảo đối tác và nhà cung cấp tuân thủ các tiêu chuẩn an ninh mạng, thể hiện rõ qua các yêu cầu bảo mật trong hợp đồng.

Giảng viên Nguyễn Hoài Linh