Trong thế giới an ninh mạng, các cuộc tấn công của tin tặc hiếm khi tuân theo một kịch bản cố định hay có những dấu hiệu rõ ràng. Nếu các hệ thống phòng thủ chỉ hoạt động dựa trên tư duy máy móc cứng nhắc (đúng/sai), chúng sẽ rất dễ bị đánh lừa bởi những thủ đoạn ngày càng tinh vi. Để giải quyết bài toán này, các chuyên gia an ninh mạng đã ứng dụng “Logic mờ” (Fuzzy Logic) – một khái niệm giúp máy tính có khả năng suy luận linh hoạt và giống con người hơn.

Logic mờ (Fuzzy Logic) là gì?

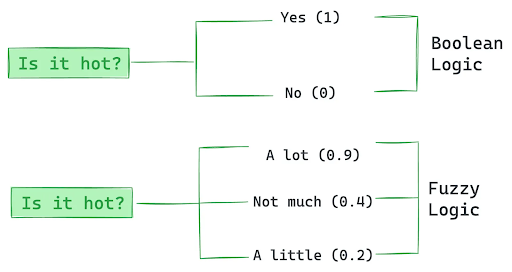

Để dễ hiểu, hãy tưởng tượng một hình ảnh minh họa về cách đánh giá nhiệt độ. Trong tư duy logic truyền thống (Boolean logic), khi đứng trước câu hỏi “Trời có nóng không?”, máy tính chỉ có thể đưa ra hai trạng thái cứng nhắc: hoặc là “Có” (đúng/số 1), hoặc là “Không” (sai/số 0). Tuy nhiên, với logic mờ (Fuzzy logic), câu trả lời sẽ linh hoạt và sát với cảm nhận thực tế của con người hơn rất nhiều, chẳng hạn như: “Nóng nhiều” (A lot), “Không nóng lắm” (Not much), hoặc “Hơi nóng một chút” (A little).

Khái niệm này hoạt động bằng cách cho phép sự tồn tại của các “mức độ” trải dài từ 0 đến 1 thay vì ranh giới tuyệt đối (Đúng/Sai). Trong an ninh mạng, ranh giới giữa một kết nối “an toàn” và “độc hại” thường không hề rõ ràng (trắng hoặc đen), dẫn đến tình trạng hệ thống bị “bó tay” khi gặp dữ liệu ranh giới khả nghi. Logic mờ giúp giải quyết bài toán này bằng cách đo lường các thuộc tính bất thường theo từng “mức độ”, từ đó giúp máy tính đánh giá rủi ro tinh tế như một chuyên gia con người.

Vai trò và ứng dụng của logic mờ trong an ninh mạng

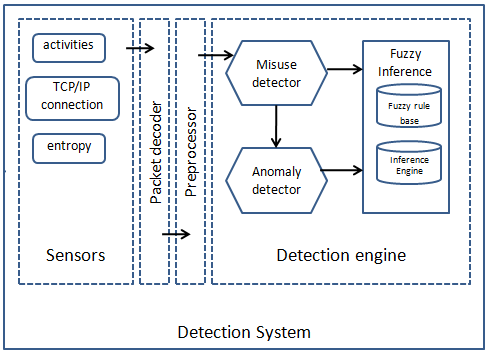

“Nâng cấp” hệ thống phát hiện xâm nhập (IDS): Các hệ thống phát hiện xâm nhập (IDS) thông thường giống như những người bảo vệ tìm kẻ gian dựa trên các bức ảnh truy nã có sẵn; nếu tin tặc sử dụng một chiêu thức mới chưa từng có trong cơ sở dữ liệu, hệ thống sẽ bỏ lọt tội phạm.

Với logic mờ, hệ thống IDS có thể phát hiện các hành vi bất thường bằng cách đánh giá kết hợp nhiều manh mối nhỏ (như số lượng kết nối mạng thất bại, lưu lượng dữ liệu tăng vọt, v.v.). Thay vì chỉ cảnh báo đơn điệu là “Có tấn công” hoặc “Không có tấn công”, hệ thống sử dụng logic mờ có thể chỉ ra các mức độ rủi ro như “Cảnh báo mức độ thấp”, “Trung bình” hoặc “Cao”, giúp các quản trị viên dễ dàng thấu hiểu và đưa ra quyết định xử lý phù hợp. Đặc biệt, nó có khả năng “đánh hơi” thấy các cuộc tấn công đa bước (những cuộc tấn công được chia thành nhiều hành động nhỏ và rải rác) ngay từ giai đoạn đầu trước khi chúng kịp gây ra hậu quả nghiêm trọng.

Snort là một nền tảng IDS dựa trên luật (signature-based) mã nguồn mở rất phổ biến. Tuy nhiên, nguyên bản Snort gặp khó khăn trong việc đánh giá mức độ rủi ro tinh vi. Một số nghiên cứu thực tế đã phát triển một bộ điều khiển logic mờ và tích hợp nó trực tiếp với Snort. Nhờ logic mờ, hệ thống Snort được nâng cấp có thể đánh giá mức độ nghiêm trọng của các đợt quét cổng (port scanning) dựa trên giá trị tham số, điều mà Snort truyền thống không thể bao quát hết.

Bắt giữ các loại mã độc “vô danh”: Các phần mềm diệt virus đa số dựa vào những chữ ký (mẫu nhận diện) có sẵn của virus để tiêu diệt chúng, điều này đồng nghĩa với việc chúng “bó tay” trước các loại mã độc hoàn toàn mới. Bằng cách áp dụng các thuật toán nhận dạng mẫu mờ, hệ thống có thể theo dõi “hành vi” của một tập tin lạ (chẳng hạn như cách nó gọi các lệnh hệ thống để tìm kiếm tệp tin hay kết nối mạng). Hệ thống sẽ đối chiếu và đánh giá tỷ lệ phần trăm (độ tương đồng) giữa hành vi của tệp lạ này với hành vi của các virus đã biết. Nhờ đó, nó có thể tóm gọn được cả những mã độc mới xuất hiện mà không cần biết chính xác chữ ký của chúng.

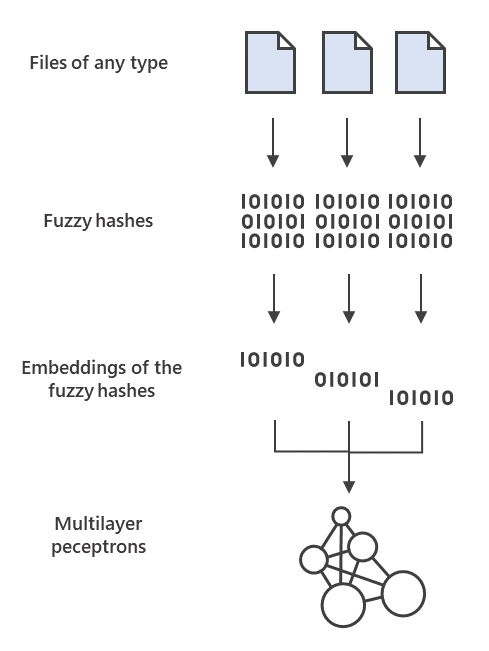

Kế thừa triết lý linh hoạt từ bỏ các ranh giới cứng nhắc, Microsoft đã tạo ra bước đột phá trên nền tảng Microsoft 365 Defender khi kết hợp công nghệ hàm băm mờ (Fuzzy Hashing) với học sâu (Deep Learning) để khắc chế thủ đoạn “mã độc đa hình”. Thay vì bị “mù lòa” trước những thay đổi nhỏ nhặt trên tệp tin như cách hoạt động của hàm băm truyền thống, hàm băm mờ tập trung đánh giá mức độ tương đồng bằng cách xuất ra các “dấu vân tay” gần giống nhau cho những tệp lạ có cấu trúc tương tự với mã độc đã biết. Hệ thống trí tuệ nhân tạo sau đó sẽ phân tách các đoạn mã băm mờ này và xử lý chúng như những “từ ngữ” trong ngôn ngữ tự nhiên của con người để “đọc hiểu” và phân biệt chính xác đâu là mối đe dọa thực sự, đâu chỉ là sự trùng hợp ngẫu nhiên.

Nhờ giải pháp chấp nhận sự tương đối này, nền tảng của Microsoft đã tóm gọn thành công biến thể mã độc tinh vi GoldMax (thuộc nhóm tin tặc NOBELIUM từng gây ra vụ tấn công lịch sử SolarWinds) ngay từ lần đầu xuất hiện, giúp bảo vệ khách hàng chủ động suốt 3 tháng trước khi cộng đồng an ninh mạng chính thức xác nhận đây là mã độc.

Bảo vệ mạng vạn vật (IoT) và điện toán đám mây (Cloud): Các thiết bị thông minh trong nhà máy, nhà ở (như camera, cảm biến) thuộc mạng IoT thường có bộ vi xử lý và bộ nhớ rất yếu, nên không thể cài đặt các phần mềm bảo mật nặng nề. Logic mờ giúp tạo ra các luật bảo mật rất nhẹ nhưng vẫn đảm bảo tính linh hoạt, giúp hệ thống hoạt động tốt kể cả khi không có đầy đủ cơ sở dữ liệu về các cuộc tấn công.

Thuật toán mờ có thể nhóm các dữ liệu mạng lại để tự động học hỏi, nhận diện và ngăn chặn các cuộc tấn công đánh sập hệ thống (DDoS) hoặc mạng máy tính ma (Botnet). Tương tự đối với điện toán đám mây, nơi chứa dữ liệu khổng lồ, mạng neural nhân tạo kết hợp logic mờ có khả năng tự động phân loại để nhận diện chính xác các kiểu tấn công xâm nhập mới mà con người chưa từng biết tới.

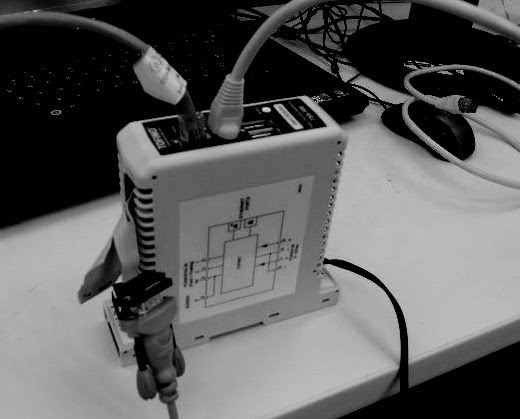

Trong các hệ thống hạ tầng trọng yếu như SCADA hoặc nhà máy điện, tài nguyên tính toán thường rất hạn chế. Giải pháp logic mờ đã được ứng dụng trực tiếp lên một thiết bị phần cứng cảm biến an ninh mạng nhúng (ví dụ: nền tảng Tofino). Nó sử dụng thuật toán phân cụm láng giềng gần nhất (NNC) trực tuyến để học và trích xuất các quy tắc mờ trực tiếp từ luồng gói tin thực tế đi qua mạng mà không cần phải lưu trữ khối lượng dữ liệu khổng lồ vào bộ nhớ.

Đánh giá rủi ro an ninh và kiểm soát truy cập bằng “ngôn ngữ con người”: Tính toán rủi ro trong một công ty phức tạp hiếm khi có một con số tuyệt đối. Mọi thứ thường phụ thuộc vào kinh nghiệm và sự đánh giá chủ quan của các chuyên gia. Logic mờ giúp máy tính hiểu được các ngôn từ tự nhiên của con người như rủi ro “rất thấp”, “cao”, hoặc “nghiêm trọng” thay vì những con số khô khan. Hơn nữa, nó giúp dung hòa ý kiến của nhiều chuyên gia khác nhau để đưa ra được một hệ số rủi ro khách quan nhất. Từ các đánh giá này, hệ thống sẽ tự động tính toán để cho phép hoặc từ chối một nhân viên truy cập vào dữ liệu mật của công ty dựa trên mức độ rủi ro, mức độ tin cậy và lỗ hổng hiện có của thiết bị.

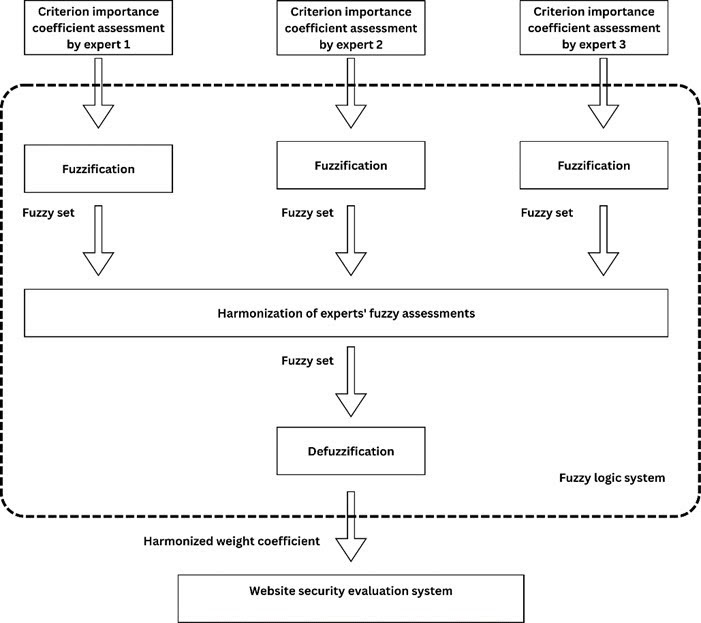

Sơ đồ khối trên mô tả một quy trình gồm ba giai đoạn giúp xử lý và dung hòa (harmonize) các đánh giá chủ quan của chuyên gia về mức độ quan trọng (hệ số trọng lượng) của các tiêu chí bảo mật ứng dụng web.

- Đầu vào (Đánh giá của chuyên gia): Ba chuyên gia độc lập (Expert 1, 2, 3) sẽ đưa ra điểm số đánh giá mức độ quan trọng của một tiêu chí bảo mật (thang điểm từ 0 đến 10)

- Giai đoạn 1 – Fuzzification (Làm mờ): Thay vì sử dụng con số đánh giá chính xác một cách cứng nhắc, hệ thống chuyển đổi điểm số của từng chuyên gia thành các “tập mờ” (Fuzzy set). Việc này giúp mô phỏng và xử lý sự không chắc chắn trong tư duy con người (chẳng hạn như khi một chuyên gia phân vân giữa điểm 7 và điểm 8)

- Giai đoạn 2 – Harmonization (Dung hòa/Tổng hợp đánh giá mờ): Vì các chuyên gia có thể cho điểm khác nhau, hệ thống cần hợp nhất 3 tập mờ riêng lẻ thành một tập mờ duy nhất. Quá trình dung hòa này (sử dụng phương pháp trung bình cộng) giúp cân bằng các ý kiến trái chiều, tạo ra một kết quả đại diện cho quan điểm chung của toàn bộ nhóm chuyên gia

- Giai đoạn 3 – Defuzzification (Khử mờ): Đây là bước cuối cùng bên trong hệ thống logic mờ. Tập mờ tổng hợp ở bước 2 sẽ được chuyển đổi ngược lại thành một con số thực tế, chính xác duy nhất (bằng phương pháp tính trọng tâm). Nếu không có bước này, kết luận của hệ thống sẽ chỉ là những khuyến nghị mơ hồ, không thể áp dụng vào thực tế

- Đầu ra (Harmonized weight coefficient): Kết quả cuối cùng là một “Hệ số trọng lượng đã được dung hòa” khách quan nhất, được đưa vào Hệ thống đánh giá bảo mật trang web (Website security evaluation system) để hệ thống này biết nên ưu tiên bảo vệ tiêu chí nào

Kết luận

Tóm lại, sự hiện diện của logic mờ trong an ninh mạng không đơn thuần là việc bổ sung một thuật toán toán học, mà thực sự là một cuộc cách mạng về tư duy phòng thủ: từ bỏ những ranh giới “trắng/đen” hay “đúng/sai” cứng nhắc để trang bị cho máy tính một “trực giác” nhạy bén và linh hoạt giống con người. Đối mặt với những thủ đoạn ngày càng tinh vi và mập mờ của tin tặc như mã độc được thiết kế để lẩn tránh hay các chuỗi tấn công phức tạp, logic mờ chứng minh sức mạnh vượt trội khi có thể tự động xâu chuỗi các manh mối rời rạc, suy luận để đưa ra quyết định ngay cả khi kho dữ liệu luật chưa hoàn chỉnh, đồng thời đóng vai trò trọng tài dung hòa các đánh giá chủ quan của chuyên gia thành những chỉ số rủi ro khách quan.

Dù là ứng dụng để nâng cấp hệ thống phát hiện xâm nhập, truy bắt các loại mã độc vô danh, hay làm lớp khiên bảo vệ nhẹ bén cho các hạ tầng hạn chế tài nguyên như mạng vạn vật và điện toán đám mây, công nghệ logic mờ đang từng bước biến các hệ thống bảo mật từ những “chiếc ổ khóa” thụ động thành một “hệ miễn dịch” thông minh, có khả năng thấu hiểu rủi ro và chủ động thích ứng để bảo vệ an toàn cho thế giới kỹ thuật số.

Giảng viên Nguyễn Hoài Linh.