Mặc dù là một lỗ hổng nghiêm trọng trên MacOS, nhưng Apple dường như đang đối phó với nó một cách khá thờ ơ.

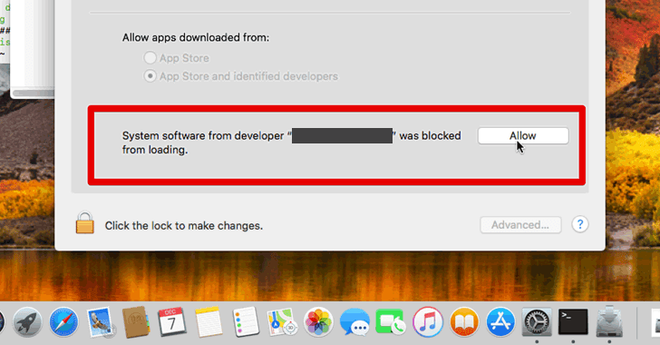

Một trong những cách các nhà phát triển hệ điều hành cố gắng bảo vệ các bí mật trong máy tính là nhắc nhở người dùng, ngay trên bàn phím. Bằng cách cho người dùng lựa chọn giữa “cho phép” và “từ chối” khi một chương trình nào đó muốn truy cập vào các dữ liệu hoặc chức năng nhạy cảm, hệ điều hành có thể tạo ra một chốt chặn để ngăn các malware trong khi vẫn cho phép các ứng dụng hợp lệ đi qua.

Nhưng cựu nhân viên NSA và hacker trên MacOS, Patrick Wardle đã dành ra cả năm ngoái để khám phá một vấn đề rắc rối: Nếu một malware có thể tiếp cận và click vào nút “cho phép” giống như con người thì điều gì sẽ xảy ra?

Tại hội nghị hacker DefCon vào Chủ nhật vừa qua ở Las Vegas, Wardle dự định trình diễn một loạt các cuộc tấn công tự động nhắm các phiên bản MacOS được phát hành từ 2017 cho đến nay. Các cuộc tấn công này có thể tạo ra các cú click chuột giả nhằm giúp malware vượt qua lời nhắc cho phép trên thiết bị.

Kết quả của điều này là malware đó, khi lọt được vào trong máy tính, có thể vượt qua các lớp bảo mật để truy cập vào những dữ liệu nhạy cảm như vị trí người dùng, ăn trộm danh sách liên lạc, hoặc thậm chí chui vào nhân kernel, phần lõi sâu nhất của hệ điều hành, để kiểm soát hoàn toàn máy tính.

“Giao diện người dùng là điểm duy nhất gây ra thất bại.” Wardle, hiện là nhà nghiên cứu bảo mật cho Digita Security cho biết. “Nếu bạn có cách để giả mạo tương tác với những cảnh báo này, bạn sẽ có một phương pháp mạnh mẽ và tự nhiên để vượt qua được tất cả các cơ chế bảo mật.”

Một điều cần lưu ý rằng, các cuộc tấn công của Wardle không cho biết cách thức để đưa malware này vào máy tính, chúng chỉ cho thấy cách malware này vượt qua các lớp bảo mật trên một máy tính đã bị nhiễm malware. Nhưng Wardle cho rằng, chúng có thể là các công cụ mạnh mẽ để những kẻ tấn công tinh vi âm thầm ăn trộm nhiều thông tin hơn, hoặc giành quyền kiểm soát hoàn toàn máy tính đã bị xâm nhập.

Những cú click chuột vô hình

MacOS có một tính năng cho phép một số chương trình, như AppleScript, tạo ra “các cú click giả” – các click chuột do máy tính, chứ không phải tay người tạo ra – giúp thực thi các công cụ tự động hóa và là công cụ hữu ích cho người khuyết tật. Tuy nhiên, nó được lập trình để chặn click vào nút “cho phép” trên một số lời nhắc nhạy cảm.

Nhưng Wardle đã rất ngạc nhiên khi phát hiện ra rằng MacOS không chặn tính năng này đối với những lời nhắc cho những việc như trích xuất danh sách liên lạc người dùng, truy cập ứng dụng lịch, hay đọc kinh độ và vĩ độ của máy tính, xác định qua mạng lưới Wi-Fi. Đoạn code độc hại thử nghiệm của anh có thể click qua các lời nhắc một cách dễ dàng như con người.

Trước đó, Wardle còn phát hiện ra rằng, malware cũng có thể sử dụng một tính năng ẩn trên MacOS có tên gọi “phím bấm chuột” (mouse key) – cho phép người dùng thao tác con trỏ chuột bằng bàn phím – để thực hiện các cú click giả nhằm vượt qua những lời nhắc bảo mật.

Tại hội nghị SyScan vào cuối tháng Ba vừa qua ở Singapore, Wardle còn cho thấy Apple không chặn chức năng này khi nó được điều khiển để click vào lời nhắc “cho phép” khi truy cập vào các dữ liệu nhạy cảm như keychain của MacOS chứa mật khẩu người dùng, và cài đặt các phần mở rộng trong kernel hệ điều hành, để có thể thêm code vào phần mạnh mẽ nhất trong MacOS.

Sau đó Apple đã vá lại cách thức hack của Wardle. Nhưng khi anh tiến hành thử nghiệm bản vá đó, anh lại phát hiện ra một lỗi còn lạ hơn. Cú click giả bao gồm cả câu lệnh “xuống” và “lên”, tương đương với click chuột và sau đó thả ra. Nhưng khi Wardle vô tình copy paste nhầm một dòng code, nó sẽ thực hiện hai lệnh “xuống” “xuống”.

Và khi anh chạy đoạn code đó, hệ điều hành sẽ dịch câu lệnh “xuống” thứ hai thành “lên”. Vì vậy, cú click chuột “xuống-xuống” này đã không bị chặn khi click vào lời nhắc “cho phép” để cài đặt phần mở rộng của nhân kernel.

Sự thờ ơ của Apple

Wardle thừa nhận rằng, mình đã không thông báo cho Apple các chi tiết về nghiên cứu của mình trước hội nghị DefCon. Nhưng anh cũng cho rằng, sau khi nhận được cảnh báo của anh, nhẽ ra công ty không nên để lại các lỗ hổng ngớ ngẩn, và có thể khai thác như vậy. “Tôi đã báo cáo về hàng tấn lỗi cho họ, và dường như không có thay đổi đáng kể nào diễn ra cả.” Wardle cho biết. “Vậy hãy thử cách khác.”

Tất nhiên, việc click chuột giả này vẫn sẽ hiện ra cho người dùng, do vậy nạn nhân có thể phát hiện ra sự hiện diện của malware trong máy tính. Nhưng Wardle chỉ ra rằng, malware có thể đợi các dấu hiệu của việc người dùng rời khỏi máy tính, sau đó mới kích hoạt và click giả để vượt qua các lời nhắc trong MacOS. Nó thậm chí còn có thể làm mờ màn hình trong những khoảnh khắc đó, để lời nhắc không hiện ra dưới mắt người dùng.

Dù các cuộc tấn công click giả này không mang lại việc truy cập ngay lập tức vào một máy Mac, nhưng với một số hacker, chúng lại là công cụ nguy hiểm.

Hơn nữa, Wardle cho rằng, sự cố này lặp lại vấn đề về khả năng bảo mật của Apple đối với MacOS, từ lỗ hổng cho phép bất kỳ ai giành quyền truy cập ưu tiên chỉ bằng cách gõ chữ “root” vào phần username, cho đến việc phần mềm file hệ thống của Apple tiết lộ mật khẩu người dùng khi ai đó yêu cầu gợi ý mật khẩu.

“Chúng ta đang thấy các lỗ hổng thực sự đang bị đánh giá thấp vẫn tiếp tục hiện ra.” Wardle cho biết. “Lỗ hổng này dù rất đáng xấu hổ, nhưng nó cũng rất mạnh mẽ. Nó có thể lầm tôi vừa cười vừa khóc cùng lúc.”

Tham khảo Wired